サイバーセキュリティ

2024年度は国家が支援する攻撃者による情報窃取等の活動の活発化や企業の委託先へのサイバー攻撃による個人情報流出、フィッシング詐欺の手口巧妙化による不正送金被害が増加する等、サイバー攻撃の対象先の変化、手口の高度化による被害が拡大しました。〈みずほ〉は「お客さまや社会を守る」という強い決意を持ち、お客さまに安心してサービスをご利用いただけるよう、サイバーセキュリティの強化を推進しています。

サイバーセキュリティ経営宣言の詳細につきましては、こちらをご参照ください。

サイバーセキュリティ態勢の強化

〈みずほ〉ではグループ・グローバルおよびサプライチェーンを含めたサイバーセキュリティの強化を推進しています。

具体的な取り組み

- 当社経営層は、サイバーセキュリティに関する勉強会や研修等への参加を通じて、最新のサイバーセキュリティ動向の知識・理解を深め、予算・人員等のリソースを十分に確保するとともに、社内体制を整え、人的・技術的・物理的に必要な対策を講じています。

- サイバーセキュリティリスクの特定・発現の未然防止のため、公的機関等から脅威インテリジェンスを収集し、当社に与え得る影響を踏まえて、優先度を付けた対策を実施しています。

- 近年のシステムは多種多様なセキュリティの脅威にさらされるため、システムの企画工程から開発工程、運用工程を含めたすべてのシステム開発ライフサイクルにおいて一貫したセキュリティを確保するための対策を行っています。

- システムのリリース後、公表された脆弱性情報から遅滞なく横断的に〈みずほ〉システムの影響を特定し、対応するため、資産管理・構成管理システムや脆弱性スキャナーシステムを導入しています。

- サイバーセキュリティリスクの所在・大きさやサイバー攻撃の被害を受けた場合の影響度、サイバー攻撃への技術的対策の有効性を評価するため、脆弱性診断やTLPT※1等を定期的に実施しています。

- 当社では、サイバーセキュリティ態勢等の有効性について、NIST※2のCybersecurityFramework等のサイバーセキュリティに関する外部フレームワークや金融庁が公表したサイバーセキュリティに関するガイドライン等を参考に確認するとともに、第三者による評価も受けています。

- ※1.TLPT:Threat-Led Penetration Testing(攻撃対象の脅威を分析のうえ、実際の攻撃を模した攻撃を行い、システムや対応プロセスを評価する)

- ※2.NIST:National Institute of Standards and Technology(米国立標準技術研究所)

有事に備えた対策・対応

サイバー攻撃がさらに高度化する中、サイバー攻撃が万一発生した場合の被害や影響の極小化に向け、当社では平時から様々な対策を行っています。

具体的には、統合SOC※3等による24時間365日の監視体制を整備しており、インシデントの予兆となる不正なログ等を即座に検知しています。

また、専門のインシデント対応部隊「Mizuho-CIRT※4」を設置し、SOCの検知情報を基に、社内外への情報連携やインシデント発生時の対応・調査・復旧等を実施しています。有事に備え、日頃からサイバー攻撃手法ごとの対応フローを制定し、手続きに沿った対応ができるように社内外で訓練・演習も行っています。

- ※3.SOC:Security Operation Center(企業等の組織において、情報システムに対する脅威の監視や分析等を行う役割や専門チーム)

- ※4.CIRT:Cyber Incident Response Team(組織内の情報セキュリティ上の問題を専門に扱うインシデント対応チーム)

また、Form 20-F Item 16K Cybersecurityにおいて、サイバーセキュリティに関する当社の取り組みを紹介しています。 詳しくはこちらをご参照ください。

Form 20-F Item 16K Cybersecurity

基本的な考え方

当社グループでは、サイバーセキュリティリスクを「当社グループ、お客さまならびに外部委託先および物品・サービスの調達先等の取引関係のある組織等において、サイバーセキュリティに関連した不具合が生じ、それによって、当社グループが有形無形の損失を被るリスク」と定義しています。

当社グループでは、サイバーセキュリティリスク管理に関する当社グループの基本的な方針を定め、主要グループ会社の管理を行い、併せて、当社グループ全体のサイバーセキュリティリスクの状況をモニタリングしています。

サイバーセキュリティリスク管理態勢

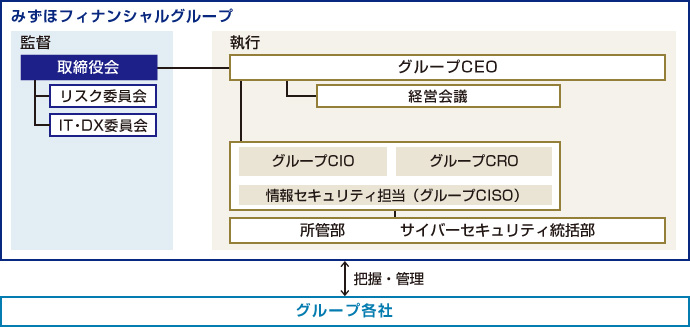

当社では、取締役会がサイバーセキュリティリスク管理に関する基本的事項について決議します。取締役会は、経営方針や経営戦略、または年度事業計画・中長期事業計画等に影響を与える懸念のあるサイバーセキュリティリスク、その他、中長期的な観点から経営上認識しておくべきサイバーセキュリティリスク、および、それらのリスクコントロール状況等の重要な事項等についてグループCISO※1より報告を受けます。

また、取締役会の諮問機関であるリスク委員会およびIT・DX委員会の両委員会はそれぞれ、総合リスク管理の状況等についてグループCROより、サイバーセキュリティリスク管理に関する基本的事項等についてグループCISOより報告を受け、当社グループの経営の基本方針との整合性および当社グループのサイバーセキュリティに関わる取り組み状況の適切性について評価を行い、取締役会に提言または意見を述べます。

グループCISOは当社グループ・グローバルのサイバーセキュリティ管理業務全体を統括しており、グループCISOをグループCIOに対する2線機能における牽制機能明確化の観点から、グループCIOおよびグループCROに対して報告するダブルレポーティング体制をとることで、サイバーセキュリティ態勢強化を図っています。グループCISOはサイバーセキュリティリスク管理や各種対策の推進における責任者として経営会議・取締役会に報告し、経営と一体となりサイバーセキュリティに関する方針や資源配分を適時適切に見直しています。また、子会社においては、サイバーセキュリティ責任者を設置し、連絡体制を整備することにより、子会社におけるサイバーセキュリティリスク管理の対応状況の把握やインシデント発生時の迅速な情報集約を実現しています。

サイバーセキュリティ統括部は、グループCISOの指示に基づき、当社の業務やシステムの特性を踏まえたリスク評価等によりサイバーセキュリティリスクの所在と大きさを特定し、リスクに応じた適切な防御策を講じるとともに、サイバー攻撃を受けた際に迅速に対応できる態勢を整備しています。また、深刻化するサイバー攻撃や防御技術の進歩等の情報を日々収集し、サイバーセキュリティの更なる高度化に向けた計画を策定のうえ、不断の取り組みを進めています。

サイバーセキュリティ統括部は、サイバーセキュリティリスク管理の対応状況についてグループCISOに報告を行い、グループCISOは、サイバーセキュリティ確保に係る態勢の整備・強化の観点から、当社グループにおけるサイバーセキュリティ対策状況等について、IT戦略推進委員会経由で経営会議に審議・報告および取締役会に定期的に付議・報告を行います。

- ※1.CISO:Chief Information Security Officer

サイバーセキュリティリスク管理方法

当社は、グループ・グローバルおよびサプライチェーンを含めたサイバーセキュリティリスク管理対策を推進しています。具体的には、Mizuho-CIRT※2を中心に、高度なプロフェッショナル人材を配置し、外部の専門機関とも連携したインテリジェンスや先進技術を駆使しながら、統合SOC※3等による24時間365日の監視体制を整備しています。

また、当社システムは、ウイルス解析や多層的防御体制等を導入しており、これら技術的な対策の有効性や対応プロセスの実効性をテストするためにTLPT※4を実施する等、レジリエンス態勢の強化に取り組んでいます。

外部委託やクラウドサービス等の利用にあたっては、委託先のセキュリティ態勢やインシデント発生時の対応態勢等を契約締結時および契約期間中において、定期的に確認しています。日常的な管理としては、サードパーティにおけるインシデント発生等の把握に努め、当社への影響が懸念される場合等はリスクへの適切な対応を行うとともに、定期的な評価により十分な態勢が維持されていることを確認しています。

当社ではサイバーセキュリティ態勢等の有効性について、NIST※5のCybersecurity Framework等のサイバーセキュリティに関する外部フレームワークや金融庁が公表したサイバーセキュリティに関するガイドライン等を参考に確認するとともに、第三者による評価も受けています。万が一、サイバーインシデントに相当する事象を検知した場合、または確固たる根拠からサイバーインシデント発生の蓋然性が極めて高いと判断した場合には、サイバーセキュリティ統括部は、サイバーインシデントをグループCISOへ報告します。グループCISOは、特に重要なインシデントが発生した場合には経営会議や取締役会へ報告します。

グループCISOの指示に基づき、サイバーセキュリティ統括部は、インシデントの原因、被害内容・範囲を把握し、有効な封じ込め、根絶、復旧策の策定支援およびサイバーインシデント情報を基に攻撃手口等を分析し、インシデント対応を行います。

サイバーセキュリティ統括部は、インシデント復旧後においても、当社グループのサイバーインシデントにつながりうる変化等をモニタリングし、閾値抵触を認識した際には、迅速にグループCISOに報告します。また、原因やリスクの状況を分析・評価し、対応方針をグループCISOと協議のうえ、必要な対策を実施します。

- ※2.CIST:Cyber Incident Response Team(組織内の情報セキュリティ上の問題を専門に扱うインシデント対応チーム)

- ※3.SOC:Security Operation Center(企業等の組織において、情報システムに対する脅威の監視や分析等を行う役割や専門チーム)

- ※4.TLPT:Threat-Led Penetration Testing(攻撃対象の脅威を分析のうえ、実際の攻撃を模した攻撃を行い、システムや対応プロセスを評価する)

- ※5.NIST:National Institute of Standards and Technology(米国立標準技術研究所)

サイバーセキュリティ人材の育成

〈みずほ〉では、サイバーインシデント等が発生した場合に組織的に適切な対応が取れるかを定期的に検証し、認識した課題等を確実に解消することで個人および組織的なインシデント対応力を強化していくことが大切であると考えています。経営層を含めたインシデント対応訓練や役職レイヤーごとのサイバーセキュリティ研修、全役員・社員向けに半年に1回以上フィッシングメール訓練を実施する等、社内外の研修・訓練・演習を通して必要な意識、知識、スキル等を役員・社員一人ひとりが身につけています。また、専門資格取得に向けた積極的な支援や専門機関のプログラム受講による社員育成のほか、キャリア採用を積極的に進めるとともに、新卒採用ではITシステムコースを設立する等、高度な専門性を持つ人材を獲得・育成しています。